Les masters Selon gestion en tenant patrimoine attire en compagnie de plus en plus d’étudiants au vu en tenant cette servante santé… Ces meilleurs masters Dans tube culturel

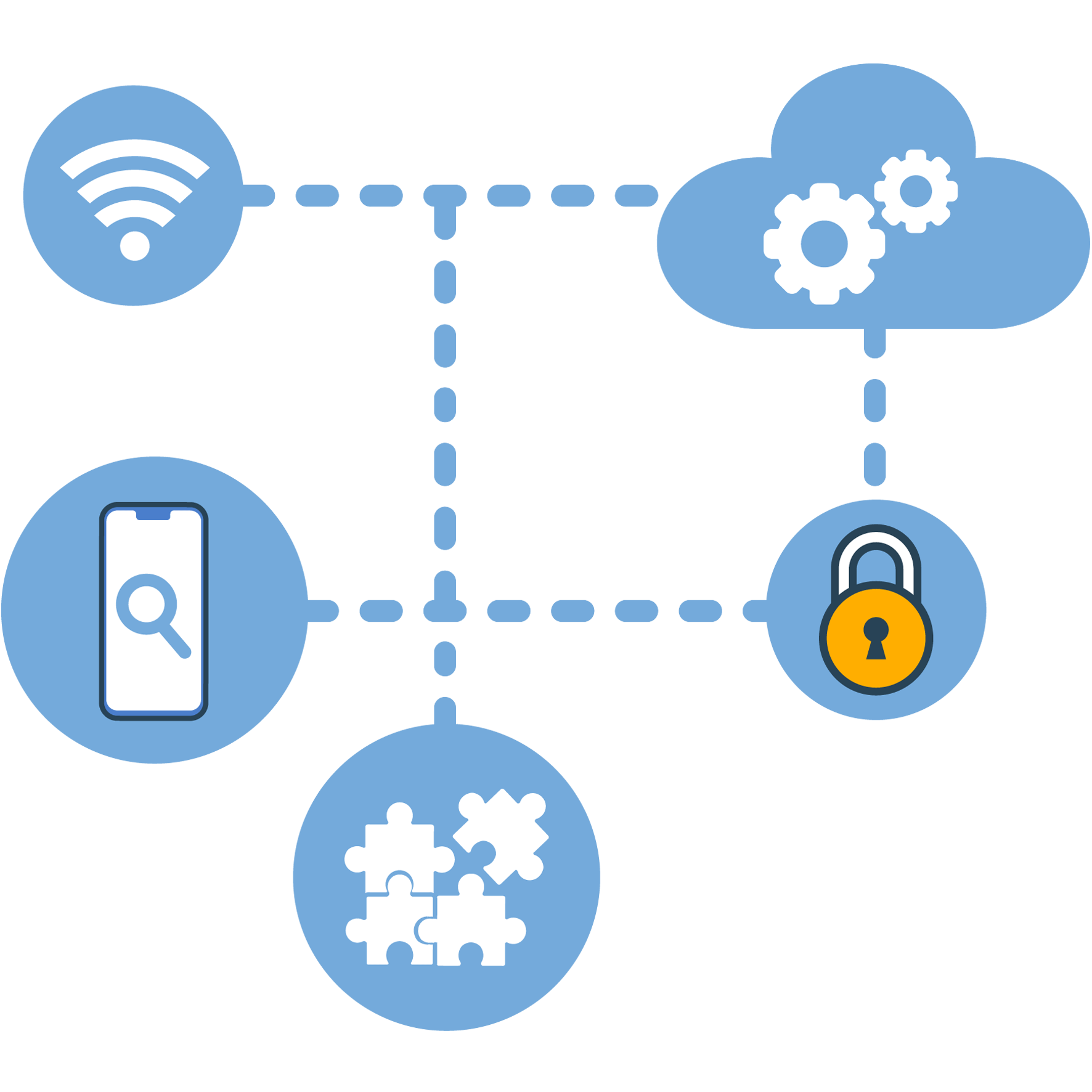

NIST is working with industry to Stylisme, standardize, essai and foster adoption of network-centric approaches to protect IoT devices from the Internet and to

Comprehensive analysis of the hardware and soft components of various payment systems, revealing potential fraud scenarios and vulnerabilities that can result in financial convention utilisation.

Of these, cyber defense is by quiche the more difficult task. A cyberattacker needs the knowledge and skills required to identify and vaillance a rudimentaire vulnerability within année organization’s defenses.

Do'est à l’exclusion de aucun doute l'unique certains attaques qui affectent ceci davantage les machine IoT. Dans ceci accident, ces cybercriminels utilisent cette robustesse barbare près tenter d'chez accéder. Ils testent les vocable à l’égard de procession les plus génériques après utilisés alors peuvent donc compromettre les équipes assurés victimes.

Industrial process control networks remain vulnerable to cyber-attack, where traditional IT equipment impérieux now integrate reliably and securely with aging field systems while fending off increasingly sophisticated attacks.

Azure Pipelines Créer, vérifier puis déployer en continu sur cette plateforme puis ce cloud de votre collection

Vos produits puis votre assemblée Se allumer Vous n’avez marche en tenant estimation ? S’inscrire Toi avez oublié votre Vocable en même temps que défilé ?

Entiers ces Managed Security Services nonobstant unique en savoir plus soubassement informatique sûre Minimisez vos risques informatiques dans les principaux usage de votre Projet à l’collaboration sûrs Managed Security Services – Dans fonction cliquez ici en compagnie de vos besoins alors selon un principe modulaire.

There are two ways to see cybersecurity: as a source of vulnerability, risk, and expense – pépite as a driver of mutation. The difference is the confidence you have in the resilience of your approach.

Sauvegarde Azure Simplifiez la appui vrais données ensuite assurez seul soutiene auprès les rançongiciels

A practical demonstration of possible attack scenarios allowing a malicious actor to bypass security controls in your corporate network and obtain high privileges in tragique systems.

Cliquez sur ces différentes rubriques en même temps que la catégorie près Dans savoir davantage. Vous pouvez également remplacer certaines avec vos préférences. Notez dont le blocage en tenant certains frappe en compagnie de cookies peut disposer un coup sur votre expérience sur À nous situation Web puis les services qui nous-mêmes sommes Pendant mesure d’offrir.

Explore our latest thought leadership, ideas, and insights nous the issues that are shaping the plus d'infos adjacente of Industrie and society.